یکبار دیگر پژوهشگران امنیتی یک حفره امنیتی جدید در پردازندههای اینتل شناسایی کردهاند که میتوان از آن برای اجرای حملات موسوم به speculative execution استفاده کرد. خبر بد اینکه هیچ یک از وصلههای امنیتی و آپدیتهای پیشین اینتل نمیتواند مانع از حملات احتمالی بر پایه حفره امنیتی جدید CacheOut شود. اطلاعات بیشتر درباره حفره امنیتی CacheOut پردازندههای اینتل را در ادامه همین نوشتار بخوانید.

به گفته پژوهشگران، پردازندههای اینتل که پیش از ریزمعماری SkyLake و پس از فصل چهارم 2018 عرضه شده اند، حاوی حفره امنیتی CacheOut نیستند. البته همه پردازنده های عرضه شده پس از فصل چهارم 2018 این نیستند، براین نمونه پردازنده های Coffee Lake هم آسیب پذیر هستند. همین پژوهشگران می گویند پردازندههای AMD ایمن هستند و پردازندههای IBM و ARM هم خارج از این موضوع هستند، بنابراین آنها را مورد بررسی قرار ندادهاند.

اینتل در گذشته با آپدیتها و وصلههای امنیتی خود، مکانیزم های داخلی پردازندهها را به گونهای تغییر داده تا از طریق بازنویسی بافرهای داده درون پردازنده، جلوی استخراج دادهها از طریق حملات کانال کناری را بگیرد. با این حال CacheOut یک تکنیک Microarchitectural Data Sampling (MDS) جدید است و هیچ یک از روشهای فعلی اینتل قادر به جلوی گیری از انجام آن نیست.

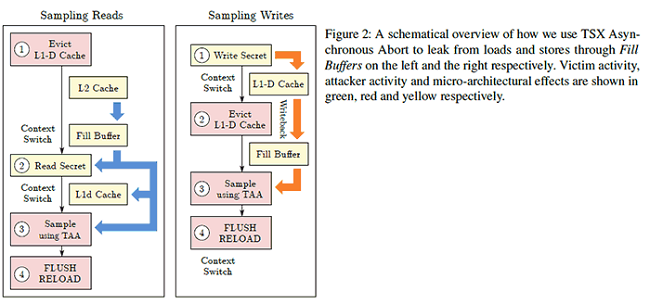

پژوهشگران دانشگاه میشیگان و دانشگاه آدلایده در یک پژوهش مشترک متوجه شدهاند در پردازندههای اینتل دادهها پس از پاک از شدن از کش سطح اول (به اختصار L1) پردازنده معمولاً به بافرهای نا امن پردازنده بازگردانده میشوند که امکان بازیابی آنها توسط حمله کننده احتمالی وجود دارد. جالب اینکه هکرها میتوانند انتخاب کنند کدام دادهها از کش L1 و کدام قسمت آن از پردازنده استخراج شود.

پژوهشگران مورد بحث ثابت کردهاند میتوان محدودیتهای امنیتی مختلف پردازندههای اینتل را دور زد و اطلاعات را به طور غیر مجاز در پردازندههای با قابلیت Hyper-Threading فعال، تحت ماشین مجازی، میان فضاهای کاربری و هسته سیستم عامل و همچنین محفظههای محافظت شده توسط SGX شنود کرد. اینتل حفره امنیتی CacheOut با نام دقیقتر L1D Eviction Sampling / CVE-2020-0549 / INTEL-SA-00329 را به عنوان یک نقص امنیتی با خطر متوسط و سطح 6.5 به رسمیت شناخته است.

آنهایی که حفره امنیتی CacheOut را شناسایی کردهاند، آن را پیش از علنی کردن با اینتل در میان گذاشتهاند و این کمپانی فرصت کافی برای توسعه وصله امنیتی را در اختیار داشته است. ظاهراً هم اکنون وصله امنیتی CacheOut آماده است و در آینده نزدیک شاهد انتشار آن تحت یک آپدیت میکُرکد خواهیم بود.

در صورتی که حفره امنیتی CacheOut پردازندههای اینتل نگرانی شما را بر انگیخته است، تا زمان انتشار وصله امنیتی مخصوص آن میتوانید با غیر فعال کردن Hyper-threading یا Transactional Synchronization Extensions (TSX)، از حملات احتمالی در امان بمانید. البته اینتل میگوید به دلیل پیچیدگی بسیار بالای انجام چنین حملاتی، هنوز هیچ موردی از آن گزارش نشده است.

لیست رسمی پردازنده های اینتل که در برابر حملات CacheOut آسیب پذیر هستند را می تواند اینجا ببینید.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت