پژوهشگرهای آلمانی یک نقص امنیتی جدید در پردازندههای اینتل شناسایی کردهاند که در 75 درصد کامپیوترهای مجهز به پردازندههای اینتل وجود دارد و از Spectre و Meltdown بسیار خطرناکتر است. این آسیب پذیری که MDS نام گرفته، میتواند به دو حمله جدید RIDL و Fallout بیانجامد. بدتر اینکه اینتل اعتراف کرده ممکن است وصله نرم افزاری برای برخی از کاربران کافی نباشد و توصیه به غیر فعال کردن قابلیت Hyper Threading کرده است.

پژوهشگران دانشگاه VU آمستردام یک نقص جدید در پردازندههای اینتل یافتهاند که تقریباً هر کامپیوتر امروزی را تحت تأثیر قرار میدهد. این حفره امنیتی میتواند به هکرها امکان دست یابی به دادههای حساس چون کلمههای عبور و مشخصات حساب بانکی را بدهد. حمله کننده احتمالی با بهره گیری از نقص Microarchitectural Data Sampling (MDS) قادر به استخراج دادهها از حافظههای بافر ریزمعماری خواهد بود. اکسپولیت کردن این حفره میتواند با تعبیه کُدهای مخرب در صفحات وب صورت بگیرد.

اینتل اذعان داشته جلوگیری از این حملات به تغییرات گسترده در سطح سیستم عامل و برنامههای این کمپانی نیاز دارد. بنابراین تنزل کارایی متصور است. همچنین اینتل اذعان داشته رفع نرم افزاری این حفره بر روی کارکرد Hyper Threading تأثیر منفی میگذارد و باعث پیچیدگی اجرای Thread ها میشود. هرچند اینتل میگوید توصیه به غیر فعال کردن قابلیت Hyper Threading تنها برای شرایط و مشتریان خاص است، اما گوگل در Chrome OS 74 آن را غیر فعال کرده است.

تقریباً میتوان گفت کلیه پردازندههای اینتل از زمان ریزمعماری Nehalem و ریزمعماری های جدیدتر، جز Whiskey Lake ،Atom و Knights آسیب پذیر هستند. وصلههای آماده شده در قالب آپدیت مادربرد و سیستم عامل منتشر میشود.

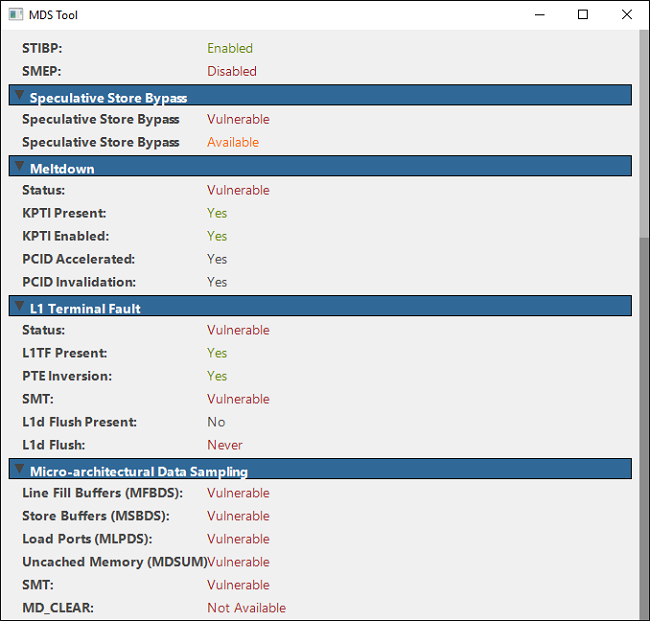

به منظور بررسی آسیب پذیر بودن سیستم خود می توانید این برنامه کم حجم را اجرا کنید. علی رغم نصب بودن کلیه آپدیت های سیستم عامل، درایورها و Firwmare ها، سیستم مورد استفاده نگارنده آسیب پذیر تشخیص داده شد.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت