به تصویر بالا نگاه کنید، اگر شما هم شخصی را در حال تمیز کردن یک لپ تاپ میبینید، باید بگوییم اشتباه میکنید! پژوهشگرها از سالها قبل نشان دادهاند با سرد کردن تراشههای حافظه DRAM میتوان تا روزها پس از خاموشی کامپیوتر، دادههای حساس چون کلیدهای رمزنگاری را از حافظه RAM بازیابی کرد. حالا یک کمپانی امنیتی ثابت کرده تقریباً تمامی کامپیوترهای دنیا در برابر گونه تازهای از این حملات بی دفاع هستند.

احتمالاً می دانید دادههای ذخیره شده در حافظههای DRAM با قطع منبع انرژی یا همان برق از بین میروند، اما پژوهشگران ثابت کردهاند با سرد کردن تراشههای حافظه از طریق روشهایی چون پاشیدن نیتروژن مایع یا هوای فشرده، میتوان تا یک هفته پس از خاموشی یا راه اندازی مجدد، محتوای حافظه RAM را بازیابی کرد. با علنی شدن این یافتهها سازندگان سیستم عامل و سخت افزار مکانیزمهای نرم افزاری و سخت افزاری ویژهای تعبیه کردهاند تا پیش از خاموشی یا راه اندازی مجدد کامپیوتر، اطلاعات حساس چون کلیدهای رمزنگاری پاک شوند.

سرد نگه داشتن حافظه RAM با هدف جلوگیری از پاک شدن محتوا

امروزه هنگامی که کامپیوتر خود را از طریق سیستم عامل خاموش یا راه اندازی مجدد میکنید، مکانیزمهای امنیتی در نظر گرفته شده اطمینان حاصل میکنند اطلاعات حساس موجود در حافظه RAM چون کلیدهای رمزنگاری پاک میشوند تا نتوان آنها را استخراج کرد. یکی از تکنیکهای موجود برای استخراج این دادهها، Cold boot attack است که حالاً پژوهشگران کمپانی امنیتی F-Secure نشان دادهاند تقریباً تمامی کامپیوترهای دنیا در برابر گونه جدیدی از این حملات آسیب پذیر هستند.

در حملات Cold boot attack با القای یک Cold reboot یا همان راه اندازی مجدد ناخواسته که شبیه به فشردن دکمه Reset روی کیس است، مانع از پاک شدن اطلاعات موجود در حافظه RAM توسط مکانیزمهای امنیتی سیستم عامل میشوند، سپس سریعاً یک سیستم عامل سبک از طریق یک حافظه ذخیره سازی قابل جداسازی یا همان USB بارگذاری میشود تا محتوای حافظه RAM را استخراج و ذخیره کند. برای انجام این کار تنها چند ثانیه تا چند دقیقه فرصت وجود دارد، چراکه محتوای حافظه RAM سریعاً از بین میرود اما با سرد کردن تراشههای DRAM میتوان زمان بیشتری خرید.

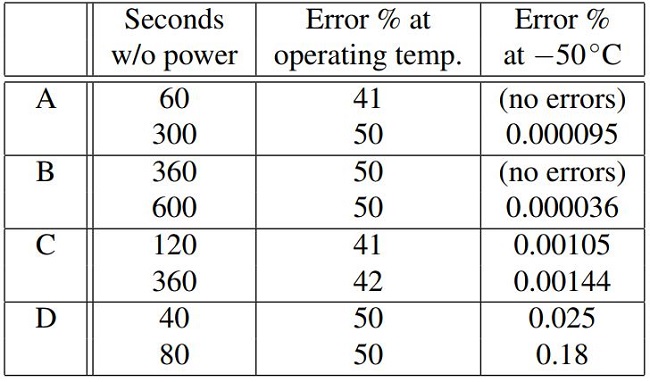

تاثیر کاهش دما بر ماندگاری محتوای حافظه RAM پس از قطع برق و خارج کردن ماژول حافظه

حملات Cold boot attack اتفاق تازهای نیستند و تمامی کامپیوترهای امروزی از مکانیزمهای متعددی برای جلوگیری از اجرای این دست از حملات بهره میبرند، برای نمونه راه اندازی کامپیوتری که به روش Cold reboot راه اندازی مجدد شده است، باعث از بین رفتن دادههای موجود در حافظه RAM میشود. بنابراین اگر کسی قصد اجرای حملات Cold boot را داشته باشد، باید هر طور شده مکانیزمهای امنیتی نرم افزاری و سخت افزاری را دور بزند؛ این درست کاری است که متخصصهای F-Secure موفق به انجام آن شدهاند. F-Secure نشان داده است می توان محتوای حافظه RAM لپ تاپ هایی که در حالت Sleep به حال خود رها شده اند را استخراج کرد.

در روش جدید میتوان مکانیزم های امنیتی در نظر گرفته شده برای جلوگیری از حملات Cold boot را دور زد، چراکه سیستم خاموش نمیشود و صرفاً به حالت خواب یا همان Sleep میرود. پژوهشگرهای F-Secure نشان دادهاند با دستکاری Firmware میتوان مکانیزمهای امنیتی را غیر فعال کرد. پس از آن حمله کننده با سرد کردن تراشههای حافظه DRAM ماندگاری دادهها را افزایش میدهد. در نهایت با راه اندازی سیستم از طریق یک درایو USB، محتوای حافظه RAM قبل از اینکه بازنویسی شود، بازیابی و استخراج میشود که میتواند حاوی فایلهای بارگذاری شده در حافظه RAM سیستم پیش از اجرای حمله باشد.

ویدئو بالا اجرای عملی حملات جدید را نشان میدهد که به وضوح ساده نیست، با این حال یک حمله کننده با تجربه میتواند ظرف تنها چند دقیقه آن را اجرا کند. هرچند F-Secure نحوه دستکاری Firmware را فاش نکرده، اما اطمینان داده بسیار آسان است.

به گفته F-Secure هیچ راه آسانی برای جلوگیری سازندگان از انجام این حملات وجود ندارد، با این حال کاربران خود میتوانند اثرات اجرای احتمالی آن را محدود کنند. یکی از راههای توصیه شده برای مقابله با این دست از حملات، استفاده از کلمههای عبور قابل تعریف از طریق Firmware است، چراکه کلمه عبور سیستم عامل به تنهایی قادر به محافظت از کاربر نیست. همچنین F-Secure توصیه کرده کاربران سازمانی و آنهایی که با اطلاعات حساس سر و کار دارند، به جای حالت Sleep ویندوز از Hibernation استفاده کنند. Hibernation قادر به پاک کردن کلیدهای رمزنگاری از حافظه RAM است اما هنوز سایر فایلها قابل بازیابی خواهد بود.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت