یک نقص امنیتی بزرگ در پروتکل Thunderbolt علنی شده است که پژوهشگران آن را Thunderclap مینامند. این آسیب پذیری امکان اجرای حملات دسترسی مستقیم با حافظه را میدهد و حمله کننده میتواند دسترسی نامحدود به حافظه سیستم قربانی داشته باشد.

به گفته Theo Markettos، پژوهشگر امنیت، لوازم جانبی و وسایل مبتنی بر پروتکل Thunderbolt عموماً قابل اعتماد قلمداد میشوند و به طور کامل به حافظه سیستم دسترسی دارند که میتوانند سیاستهای امنیتی سیستم عامل ویندوز را دور بزنند. به گفته این پژوهشگر، وسایل Thunderbolt نسبت به USB مجوزهای بالاتری دارند که آزادی عمل بیشتری را در دسترسی به اطلاعات حساس به آنها میبخشد.

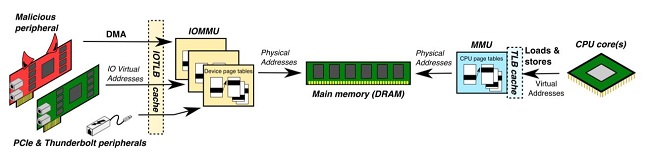

به گفته پژوهشگران، اغلب لپ تاپها و شماری از سیستمهای دسکتاپ احتمالاً در برابر حملات مبتنی بر Thunderclap آسیب پذیر هستند که از طریق وسایل ساخته شده برای همین کار یا وسایل معمولی چون پروژکتورها و شارژرها قابل انجام است و میتوانند به میزبان حمله کنند. این در حالی است که اغلب برندها و سازندگان سیستم مدیریتی موسوم به IOMMUs را به خدمت گرفتند که با هدف محافظت از حافظه در برابر چنین حملاتی طراحی شده است.

خبر خوب اینکه سازندگان سیستم عاملهای رایج در همکاری با این پژوهشگرها از سال 2016 میلادی به این سو آسیب پذیری Thunderclap را رفع کردهاند اما هنوز به طور 100 درصد مؤثر نیست و هنوز سیستمهای محافظت شده توسط IOMMU قابل رخنه هستند.

به گفته این پژوهشگران کلیه سیستم عاملهای رایج، شامل macOS ،Windows ،Linux و FreeBSD در برابر Thunderclap آسیب پذیر هستند. با این حال مدل 12 اینچی MacBook به لطف دارا بودن فقط درگاه USB-C، مصون است.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت