خبرگزاری فارس نوشته است در روز عملیات نجات خلبان آمریکایی، تجهیزات شبکه ارتباطی اصفهان شامل دستگاههایی از سیسکو و میکروتیک، ناگهان از کار افتادهاند. فارس برای این رخداد، فرضیههایی از جمله وجود Backdoor مطرح کرده است. اما این رخداد و فرضیهها تا چه حد میتوانند قابل اتکا باشند؟

در روزهای اخیر گزارشی در برخی رسانهها و کانالها منتشر شده که مدعی است همزمان با حضور نیروهای آمریکایی در اصفهان برای عملیات نجات خلبان، تعداد قابل توجهی از تجهیزات شبکه متعلق به برندهایی خارجی نظیر Cisco، Juniper،Fortinet و MikroTik به طور هماهنگ از کار افتادهاند و سیستمعامل آنها اصطلاحاً «پریده» است.

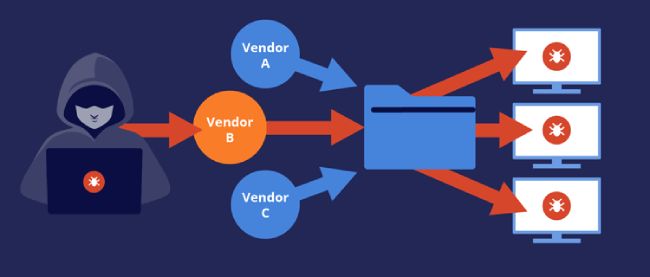

طبق بررسیها، منبع اصلی این گزارشها مطلبی در خبرگزاری فارس است. در این گزارش، چند سناریو از جمله وجود «بکدور سختافزاری»، «فعالسازی با سیگنال ماهوارهای»، «باتنتهای خفته» و «آلودگی زنجیره تأمین» بهعنوان توضیحهای احتمالی حادثه، مطرح شده است.

اگر چنین رخدادی در مقیاس ادعا شده، در حقیقت اتفاق افتاده باشد، قطعاً با یکی از مهمترین حوادث تاریخ امنیت شبکه روبهرو هستیم. اما تحلیل مهندسیِ این سناریوها نشان میدهد بسیاری از فرضیههای مطرحشده در فارس، نیازمند شواهد فنی قوی هستند، یا با معماری واقعی تجهیزات شبکه همخوانی ندارند.

در ادامه، تلاش میکنیم مهمترین ادعاهای مطرحشده در این روایت را از منظر فنی، نقد و بررسی کنیم.

فرضیه «از کار افتادن هماهنگ تجهیزات چندین برند»

در گزارش مذکور گفته شده است که تجهیزاتِ متعلق به چند شرکت بزرگ، بهطور همزمان از مدار خارج شدهاند. دراین زمینه باید بدانیم که تجهیزات میکروتیک، سیسکو، جونیپر و فورتینت با یکدیگر تفاوتهای بنیادی از نظر سیستم عامل، معماری نرمافزاری، مدلهای امنیتی و تجهیزات سختافزاری دارند.

به عنوان مثال، تجهیزات شبکه سیسکو معمولاً از سیستم عامل IOS استفاده میکنند؛ این در حالی است که دستگاههای جونیپر از JunOS، فورتینت از FortiOS و میکروتیک از RouterOS بهره میبرند. همچنین معماری نرمافزاری برخی از این دستگاهها، اختصاصی بوده و برخی دیگر نیز مبتنی بر لینوکس هستند.

با این توضیحات، برای اینکه یک «بکدور مشترک» بتواند همه این تجهیزات را با هم از کار بیندازد، باید در چندین معماری نرمافزاری و سختافزاری مستقل پیادهسازی شده باشد.

در نتیجه وقوع این اتفاق به صورت هماهنگ و در محصولات شرکتهایی که رقابت مستقیم با یکدیگر دارند، آن هم در شرایط قطع اینترنت بینالملل در ایران، بسیار دور از ذهن به نظر میرسد. به بیان دیگر، از نظر مهندسی و زنجیره توسعه محصول، این سناریو تنها در صورتی میتواند درست باشد که شواهد فنی بسیار قوی و مستند برای آن ارائه شود.

فرضیه «فعالسازی با سیگنال ماهوارهای»

یکی از جالبتوجهترین بخشهای روایت مطرحشده، این ادعاست که ممکن است تجهیزات شبکه با دریافت «سیگنال ماهوارهای خاص» از کار افتاده باشند.

اما باید بدانیم در عمل، اغلب روترها و فایروالهای دیتاسنتری، فاقد گیرنده RF (فرکانس رادیویی) یا آنتن ماهوارهای هستند. حتی در تجهیزاتی که از ماژول GPS برای همگامسازی زمان استفاده میکنند، این قطعه تنها یک سیگنال زمانی دریافت میکند و تا آنجا که بررسیهای ما نشان میدهد، به هیچوجه دسترسی اجرایی به سیستمعامل شبکه ندارد.

در نتیجه، تبدیل یک سیگنال ماهوارهای به فرمانی که سیستمعامل روتر را از کار بیندازد، نمیتواند با معماری واقعی این تجهیزات همخوانی داشته باشد.

فرضیه «پکت مخرب داخلی»

در گزارش مورد اشاره، عنوان شده است که احتمال دارد بستههای شبکهای مخرب (پکت مخرب) با الگوهای خاص باعث Crash تجهیزات شده باشند.

از نظر «تئوری»، این فرضیه امکانپذیر است. آسیبپذیریهای نرمافزاری میتوانند با ارسال پکتهای خاص باعث خرابی و Crash یک سرویس شوند. اما برای وقوع یک اختلال گسترده در تجهیزات مخابراتیِ چند Vendor مختلف، شرایط بسیار خاصی لازم است.

به عنوان مثال، نیاز است که همه دستگاهها (که از برندهای مختلفی هستند) یک آسیبپذیری مشابه داشته باشند و نسخه نرمافزار آنها نیز به گونهای با هم تطابق داشته باشند که اجازه چنین رخدادی را بدهد. همچنین ساختار شبکه (ACL و فایروالها) نیز باید اجازه عبور چنین پکتهایی را بدهد.

اما در عمل، شبکههای واقعی ترکیبی از نسخهها و مدلهای مختلف تجهیزات هستند و همین تنوع یکی از عوامل کاهش ریسک حملات گسترده محسوب میشود. به همین دلیل، اغلب اکسپلویتهای (Exploit) شناختهشده تنها یک مدل یا نسخه خاص از یک محصول را هدف قرار میدهند و آسیب به مجموعهای از چندین Vendor با معماریهای کاملاً متفاوت، بسیار بعید و نادر به نظر میرسد.

فرضیه «باتنتهای خفته در روترها»

سناریوی دیگر مطرحشده، کاشت بدافزار در تجهیزات زیرساختی طی سالهای گذشته و فعال شدن آن در زمان خاص است.

باید گفت در شبکههای خانگی یا دستگاههای IoT چنین مواردی دیده شده است، اما در سطح زیرساخت اپراتوری، شرایط متفاوت است. تجهیزات زیرساختی در سطح کلان (Carrier-grade) معمولاً دارای Firmwareهای امضاشده (Signed) هستند و دسترسیهای مدیریتی آنها محدود است.

همچنین این تجهیزات، مانیتورینگ و لاگهای گستردهای دارند. بنابراین کاشت بدافزار در تعداد زیادی از روترهای زیرساختی بدون ایجاد نشانههای مشکوک در لاگها، مصرف CPU یا رفتار شبکه، و سپس فعال شدن همزمان آنها در یک لحظه خاص، از نظر عملیاتی بسیار دشوار است.

فرضیه «حمله به زنجیره تأمین»؛ تهدید واقعی اما متفاوت

در میان سناریوهای مطرحشده، تنها موردی که در دنیای واقعی نمونههای متعدد و مستند دارد، حمله به زنجیره تأمین است. در سالهای اخیر چندین حمله مهم از این نوع رخ دادهاند که نشان میدهد نفوذ در مراحل توسعه یا توزیع نرمافزار و سختافزار میتواند پیامدهای گستردهای داشته باشد. شاید شناختهشدهترین نمونه از این سناریو، ماجرای پیجرها باشد.

با این حال، چنین حملاتی معمولاً یک محصول و شرکت مشخص را در یک مسیر توزیع معین، هدف قرار میدهد. بنابراین ادعای آلودگی همزمان تجهیزات چند شرکت بزرگ جهانی نیازمند ارائه شواهد فنی قوی است و این سناریو، بدون ارائه شواهد، گزارشهای آزمایشگاهی یا تحلیل Firmware، در حد یک «فرضیه رسانهای» باقی میماند.

توضیحهای سادهتر که باید بررسی شوند

اگرچه احتمال رخداد مذکور در تجهیزات ارتباطی اصفهان، صفر نیست و میتواند محتمل باشد، اما در تحلیل حوادث زیرساختی، معمولاً ابتدا «سادهترین دلایل» بررسی میشوند. بسیاری از اختلالهای گسترده شبکه در دنیا در نهایت به عواملی مانند موارد زیر مربوط بودهاند:

- اختلال در سیستم برق یا UPS

- خطای پیکربندی در Routing یا فایروال

- انتشار اشتباه یک تنظیم از طریق افراد یا سیستمهای اتوماسیون شبکه

- خطا در پیکربندی و سیستمهای مدیریت مرکزی

- حملات سایبری متفاوت (مثل DDoS داخلی یا Exploit خاص یک سرویس)

وابستگی به تجهیزات خارجی؛ یک نگرانی واقعی اما متفاوت

وابستگی به تجهیزات خارجی، بدون تردید میتواند یک ریسک راهبردی باشد؛ به ویژه در شرایطی که تحریمها دسترسی به پشتیبانی یا بروزرسانیها را محدود میکند. اما این موضوع با ادعای وجود «کلید خاموشی از راه دور» در تجهیزات شبکه تفاوت اساسی دارد.

در عمل حتی کشورهایی که سیاست توسعه فناوری بومی را دنبال میکنند (نظیر چین و روسیه)، معمولاً در کنار ممیزیهای امنیتی و توسعه تدریجی فناوری بومی، از ترکیبی از Vendorهای مختلف و برندهای جهانی استفاده میکنند تا وابستگی و احتمال خطر را کاهش دهند.

جمعبندی

امنیت زیرساختهای شبکه، موضوعی بسیار حیاتی و جدی است و هرگونه اختلال گسترده در این حوزه باید به دقت بررسی شود. اما باید به یاد داشت که این بررسی نیازمند تحلیل دقیق فنی، انتشار دادهها و آنالیز توسط متخصصان است.

وقوع اتفاقی که خبرگزاری فارس از آن خبر داده است، ناممکن نیست و از حیث امنیتی نیز بسیار مهم جلوه میکند. اما در تحلیل آن، پیش از رفتن به سراغ پیچیدهترین سناریوها، باید سادهترین توضیحها را بررسی کرد.

نسبت دادن این واقعه احتمالی به «بکدور سختافزاری فعالشده در لحظه حمله» نیازمند ارائه شواهد فنی و منطقی قوی است؛ در غیر این صورت در دیدگاه مخاطبان و متخصصان، در سطح یک «روایت رسانهای» باقی میماند.

در پایان، با تأکید بر اهمیت رخدادهای احتمالی گسترده در شبکههای ارتباطی، متذکر میگردد بررسی فنی و دقیق این وقایع، مبتنی بر لاگهای فنی، مدل دستگاهها و نرمافزارها و نحوه دقیق خرابی، حائز اهمیت بوده و نتیجهگیری درباره منشأ چنین رخدادهایی و واکنش به آن، نباید مبتنی بر گمانهزنی باشد.

چنانچه شما کاربران گرامی نیز نظری درباره این رخداد احتمالی و سناریوهای وقوع آن دارید، در قسمت نظرات پذیرای دیدگاههای شما هستیم.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت