اینتل با توسعه فناوریهای جدید به دنبال کاهش خسارات ناشی از حملات سایبری به دیتاسنترها بوده و در همین رابطه با استفاده از فناوری TRC که در پردازندههای Alder Lake این شرکت مورد استفاده قرار گرفته، قصد دارد مانع بروز حملات امنیتی با دسترسی فیزیکی شود.

یک هکر با دسترسی فیزیکی به سخت افزار و پردازنده و بدون سوءاستفاده از حفرههای امنیتی میتواند مشکلات زیادی را برای کاربران ایجاد کند. این کار با استفاده از روشهای متعدد که Fault injection نامیده میشود و شامل راهکارهای مختلف اختلال در کارکرد سخت افزار است، صورت میپذیرد.

برای مقابله با این مشکلات، اینتل فناوری نظارتی TRC که هماکنون در پردازندههای Alder Lake مورد استفاده قرار میگیرد را توسعه داده تا چنین حملاتی را شناسایی کند.

در همین رابطه یکی از مهندسان ارشد اینتل اعلام کرده که با استفاده بیشتر از مجازی سازی سیستم عاملها و احراز هویت کد نرم افزاری قبل از اجرا، حفاظت های نرم افزاری افزایش یافته و همین امر منجر به این شده تا هکرها دست به حملات با دسترسی فیزیکی بزنند.

وی معتقد است که یکی از ابزار مورد علاقه این افراد برای اجرای چنین حملاتی fault injection است که شامل دستکاری و ایجاد اشکال در عملکرد ولتاژ قطعه، پین کردن کلاک و تشعشعات الکترومغناطیسی میشود و همین باعث ایجاد خطا در زمانبندی مدارها خواهد شد و ممکن است در نهایت به اجرای دستورهای مخرب و استخراج دادههای کاربران بیانجامد.

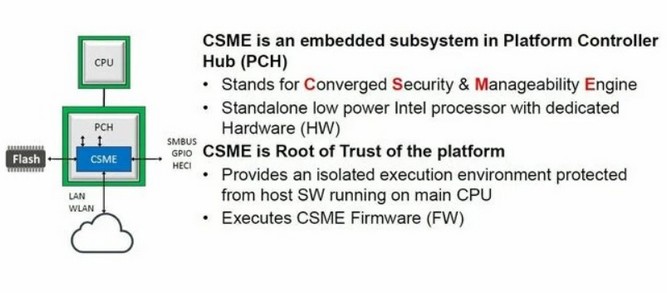

چیپست های سری 600 اینتل Alder Lake که از موتور امنیتی و مدیریت این شرکت با نام مختصر CSME استفاده میکنند همین حالا هم از ماژول TRC برخوردار هستند و این ماژول به طور مداوم عملکرد اجزای سیستم از جمله CPU را نظارت میکند.

در همین رابطه بخوانید:

- یازده نکته امنیتی که هر کاربری برای در امان ماندن از حملات سایبری باید بداند

- آسیب پذیری Hertzbleed پردازندههای اینتل و AMD را در معرض خطر قرار میدهد

فناوری TCR مواردی مانند خرابی timing به دلیل مشکلات ولتاژ، Clock، دما و مشکلات مربوط به الکترومغناطیس را رصد میکند و به عنوان مثال زمانی که timing پردازنده غیرعادی باشد این شاید نشان دهنده حملات سایبری است.

در این فناوری برای افزایش دقت از سنسورهای تشخیص خطا استفاده شده است. در حالی که این تکنولوژی بر روی پلتفرم های شخصی نیز کارآمد خواهد بود اما احتمالا موثرترین استفاده در دیتاسنترها و مراکز دادهی خود اینتل است. ورود به یک مرکز داده به صورت فیزیکی سخت است اما اگر فردی وارد این مراکز شود دسترسی گسترده و حضوری به سخت افزارها برای اجرای حملات خواهد داشت.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت