اخیراً وب سایت TechPowerUp در گزارشی یافتههای عجیب و غیر معمول خود از مادربردهای جدید Z390 ایسوس را به اشتراک گذاشته که نشان میدهد بدون اطلاع و اجازه کاربر، اقدام به نصب برنامه و درایور میکنند. جالبتر اینکه حتی اگر به اینترنت هم وصل نباشید، مادربردهای Z390 ایسوس برنامههایی را بر روی سیستم شما نصب میکنند.

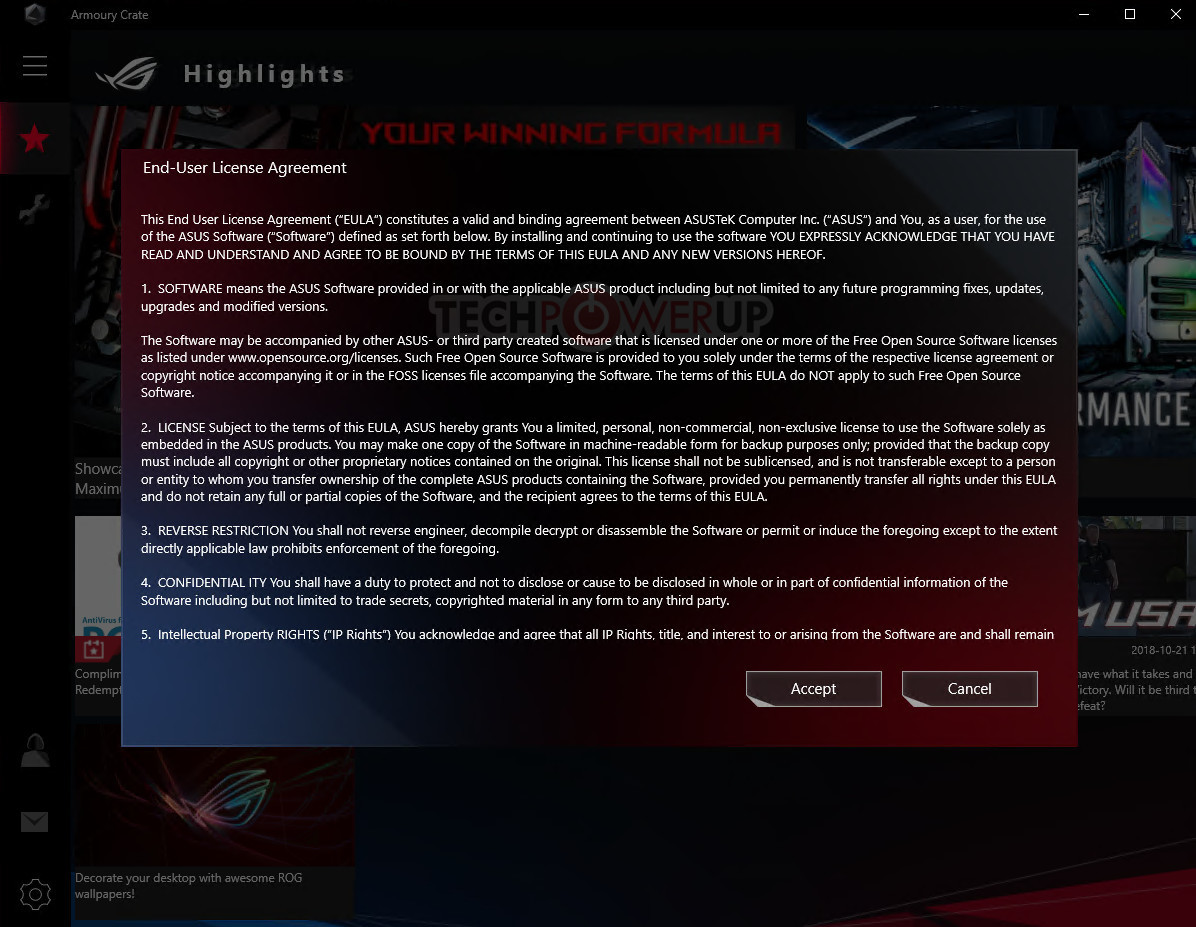

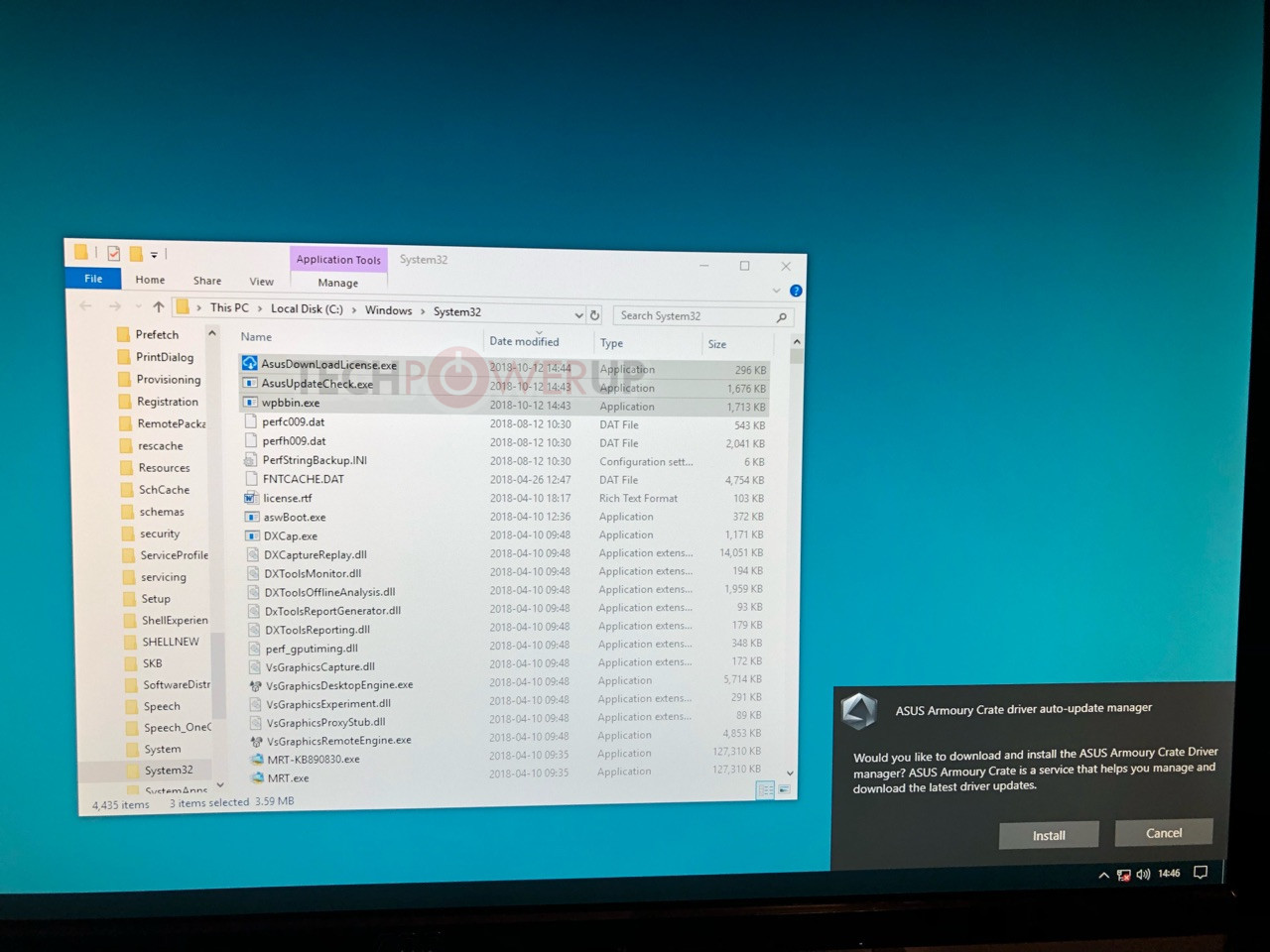

نویسنده وب سایت یاد شده مدعی است در اولین راه اندازی پس از نصب سیستم عامل ویندوز 10 آن هم در شرایطی که کامپیوتر او به اینترنت وصل نبوده، با یک پنجره مربوط به ایسوس مواجه شده که درباره نصب درایور شبکه و همچنین برنامه Armoury Crate سؤال کرده است. آنطور که خود می گویند، آنها از مشاهده چنین پنجرهای به شدت تعجب میکنند، چراکه جز ویندوز 10، آن هم به صورت آفلاین، هیچ چیز دیگری نصب نکردهاند؛ بنابراین میبایست این پنجره و فایل اجرایی آن از جای غیر معمولی آمده باشند. در نهایت آنها متوجه وجود فایلهایی با امضای دیجیتال ایسوس در پوشه System32 ویندوز 10 میشوند و حتی یک سرویس ناخواسته به نام AsusUpdateCheck بر روی سیستم آنها نصب و اجرا شده است.

فایل های تزریق شده به پوشه System32 ویندوز 10

از آنجایی که آنها جز سیستم عامل ویندوز 10 هیچ چیز دیگری نصب نکردهاند و سیستم هم به اینترنت وصل نبوده، تراشه حافظه 16 مگابایتی UEFI BIOS نصب شده بر روی مادربرد مظنون اصلی بوده است. TechPowerUp میگوید فایل مورد بحث 3.6 مگابایت حجم دارد و ظاهراً طبق بررسیهای آنها فاقد هرگونه کُد مخرب است، بنابراین هیچ تهدیدی متوجه کاربران نیست. این فایل مربوط به برنامه ASUS Armoury Crate است.

بررسیهای بیشتر نشان داده ASUS Armoury Crate به طور خودکار و بدون اجازه کاربر، جدیدترین درایورها را از سرورهای ایسوس دانلود و نصب میکند. در ظاهر این یک روش مفید برای نصب آسان درایورها است. در نهایت آنها به کاوش در UEFI BIOS میپردازند و سرانجام در بخش Tool یک گزینه به نام Download and Install ARMOURY CRATE app را مییابند که به طور پیش فرض فعال است.

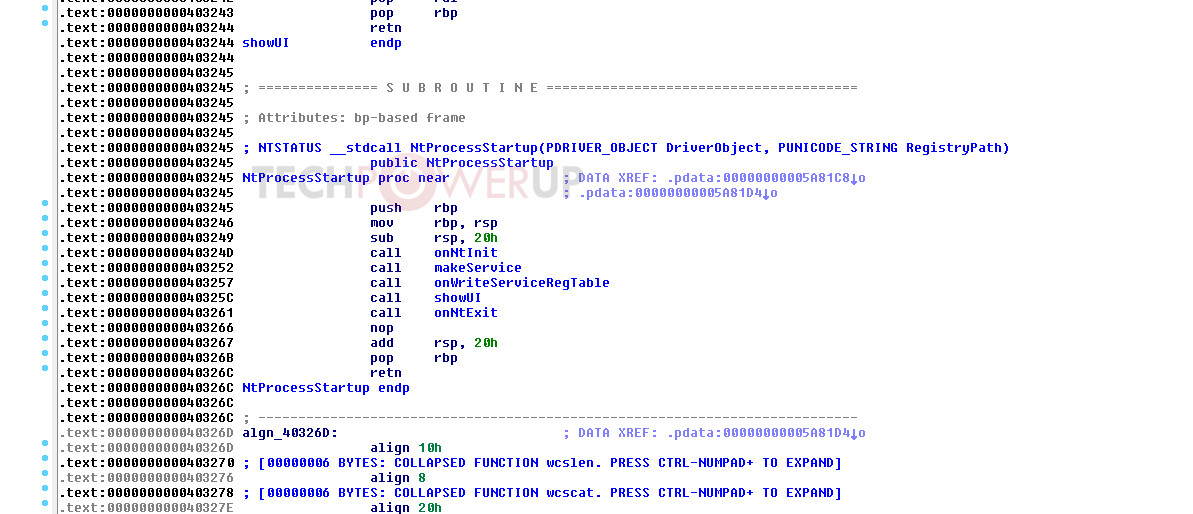

بررسیهای تکمیلی نشان داده ایسوس در Firmware UEFI مادربردهای جدید خود از یک جدول ACPI به نام WPBT استفاده کرده که معمولاً از سوی سازندگان OEM برای بارگذاری و نصب برنامههای پیش فرض در کنار سیستم عامل استفاده میشود. جدول یاد شد یک اسکریپت ساده است که از طریق ویندوز، فایل یا فایلهای ذخیره شده بر روی تراشه مربوط به BIOS را به پوشه System32 ویندوز کپی میکند. جالبتر اینکه با هربار راه اندازی سیستم، این فایلها به طور خودکار اجرا میشوند. در مستندات رسمی مایکروسافت این قابلیت برای نصب برنامههای ضد سرقت پیشنهاد شده است. اما خبر بد اینکه برنامههای نصب شده از طریق این روش نه تنها پیش از کلیه برنامههای دیگر اجرا میشوند، بلکه به مجوزهای سرپرست سیستم هم دسترسی دارند و قادر به کنترل کامل سیستم و دسترسی به تنظیمات و فایلهای حساس هستند.

اسکریپت ایسوس دو فایل دیگر را هم به سیستم کاربر وارد و اجرا میکند که کارکرد آنها رجیستر کردن سرویس AsusUpdateCheck و سپس اجرای آن است. با نصب و اجرای AsusUpdateCheck، یک اعلان نمایش داده میشود که از کاربر میخواهد با اتصال به اینترنت برنامه ASUS ARMOURY CRATE را نصب کند. برنامه یاد شده حجیمتر از آن است که بتوان تمام فایلهای مورد نیاز آن را بر روی تراشه حافظه مادربرد ذخیره کرد. جالبتر اینکه همین برنامه درایور ابتدایی برای راه اندازی کنترلر شبکه را هم نصب میکند. از آنجایی که مادربردهای Z390 ایسوس یا دست کم مدلهای رده بالا آن از تراشههای کنترلر شبکه جدید بهره میبرند، خود ویندوز درایور لازم برای شناسایی آنها را با خود ندارد.

شاید کاری که ایسوس با مادربردهای Z390 میکند در دنیای لپ تاپها و سیستمهای آماده غیر متداول نباشد، اما مطمئناً برای خورههای PC که غالباً دانش بیشتری دارند و خواهان کنترل حداکثری بر روی سیستم خود هستند، اتفاق خوبی نیست.

از آنجایی که برنامه ASUS ARMOURY CRATE به طور خودکار و بدون اجزا کاربر اجرا و به اینترنت وصل میشود، مطمئناً سرورهای ایسوس از IP تقریباً تمامی دارندگان مادربردهای Z390 این کمپانی و حتی شاید اطلاعات بیشتری چون مشخصات سیستم با خبر میشوند که میتواند حریم خصوصی کاربر را نقض کند.

به گفته TechPowerUp اگر همان ابتدا پیشنهاد ARMOURY CRATE را رد کنید یا حتی فایلها و سرویس آن را حذف کنید، دست بردار نیست و با هر بار راه اندازی سیستم مجدداً بارگذاری و اجرا میشود. ظاهراً تنها راه برای رهایی از دست آن، غیر فعال کردن گزینه ASUS Armoury Crate در UEFIBIOS مادربرد است. اما جالبتر اینکه اگر پس از نصب ASUS Armoury Crate آن را از طریق Control Panel ویندوز حذف کنید، سرویس AsusUpdateCheck حذف نمیشود و تنها راه موجود غیر فعال کردن دستی آن است.

بدون شک روش جدید ایسوس برای نصب درایورها سودمند است اما اگر روزی هکرها موفق به شناسایی نقص امنیتی در آن شوند یا حتی فایلهای موجود بر روی سرورهای ایسوس را دستکاری کنند چطور؟ اگر ایسوس با این کار تسهیل نصب درایورها را دنبال میکند، باندل کردن یک درایو USB حاوی درایورها یا حتی یک تراشه حافظه نصب شده بر روی مادربرد که صرفاً حاوی درایورها است، معقولتر به نظر میرسد.

حداقل کاری که ایسوس به عنوان برند شماره یک مادربرد در دنیا می تواند انجام دهد، غیر فعال کردن گزینه Download and Install ARMOURY CRATE app به طور پیش فرض و شفافیت بیشتر با کاربران است، چراکه این قابلیت ذاتاً سودمند است.

شهرسخت افزار به عنوان مرجع شماره یک سخت افزار در ایران، ماجرای اخیر را از نزدیک دنبال می کند و به محض ارائه هرگونه توضیح یا به روز رسانی از سوی ایسوس، آن را به شما به اشتراک می گذارد.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت