اگر خبرها را دنبال کرده باشید، احتمالاً می دانید یک شرکت امنیتی اسرائیل ادعا کرده 13 نقص امنیتی در پردازندههای مبتنی بر ریزمعماری AMD Zen شناسایی کرده است. سردبیر وب سایت Guru3D شواهدی را گردآوری کرده که میتواند نشان دهد این یک جنگ رسانهای علیه AMD است.

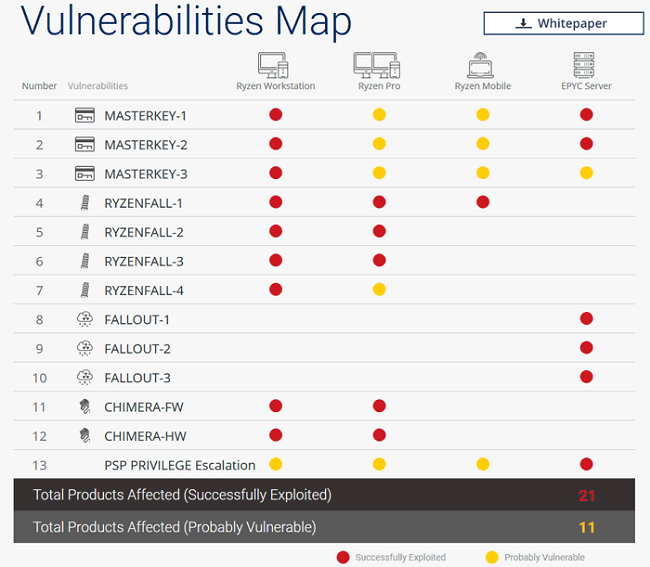

شرکت امنیتی CTS Labs در گزارشی که منتشر کرده، چهار دسته آسیب پذیری برای پردازندههای مبتنی بر ریزمعماری Zen را لیست کرده است که آنها را Masterkey ،Ryzenfall ،Fallout و Chimera نام گذاری کرده است. با این حال حجم پوشش رسانهای و محتوای خود گزارش بسیار جلب توجه میکkد. این خبر بر خلاف معمول توسط یک شرکت رپورتاژ آگهی با پرداخت هزینه برای رسانههای بزرگی چون Businesswire ارسال شده است. شرکت امنیتی مورد بحث یک وب سایت اختصاصی به نام AMDFlaws نیز راه اندازی کرده است که از طراحی حرفهای بهره میبرد. اما برخی رخدادها نیز می تواند غیر معمول طلقی شود. برای نمونه ویدئو منتشر شده در وب سایت AMDFlaws بیشتر از آنکه به یک ویدئو تهیه شده توسط یک شرکت خصوصی شباهت داشته باشد، شبیه ویدئوهای حرفهای تهیه شده توسط غولهای بزرگ رسانه ای است. جالبتر اینکه اینتل حضور بسیار سنگینی در اسرائیل دارد که به طور روز افزون بر بدگمانیها میافزاید. در حقیقت هنگامی شرکتهای امنیتی متوجه چنین نقصهای امنیتی مهمی میشوند، پیش از علنی کردن آن با خود سازنده تماس میگیرند و تلاش میکنند از کاربران محافظت کنند، اما در این مورد مشخص همه چیز فرق میکند. سندی که CTS در تشریح یافتههای خود منتشر کرده بسیار حرفهای تهیه شده است اما فاقد هرگونه جزئیات فنی است.

بررسیهای بیشتر نشان میدهد CTS پیش از علنی کردن این ماجرا، با برخی رسانهها مکاتبه داشته است. در هر صورت تمامی نقصهای امنیتی گزارش شده به مجوزهای سرپرست سیستم نیاز دارند، به عبارتی دیگر حمله کننده باید به سیستم هدف دسترسی داشته باشد و یا از قبل دسترسی لازم را فراهم کند، در این صورت آسیب پذیری های مورد ادعا درجه 2 محسوب میشوند و به همان اندازه Meltdown و Spectre جدی نیستند. حتی برای سوء استفاده از این آسیب پذیری ها دسترسی فیزیکی به سیستم کافی نیست و باید به مجوزهای سرپرست سیستم نیاز داشت، بنابراین به نظر میرسد دست کم در این مورد بزرگ نمایی شده است، چراکه اعطای مجوزهای دسترسی، خود به خود زمینه ساز صدها سوء استفاده احتمالی است.

همچنین بررسی وب سایت ایجاد شده برای این گزارش که AMDFlaws نام دارد، با یافتههای جالبی همراه بوده است:

- مهلت 24 ساعته CTS به AMD در تضاد با مهلت 90 یا 180 روزه مرسوم است.

- دامنه در تاریخ 22 فوریه 2018 به ثبت رسیده اما گزارش مورد بحث در روز 13 مارس منتشر شده است.

- قدیمیترین سوابق شرکت امنیتی CTS Labs به سال میلادی 2017 باز میگردد و کهنه کار یا بزرگ نیست.

- دامنه AMDFlaws توسط شخص حقیقی یا حقوقی به ثبت نرسیده است.

- کانال یوتیوب CTS ماه میلادی جاری ایجاد شده است.

- ویدئو منتشر شده بسیار حرفهای ساخته شده است.

- سند منتشر شده فاقد هرگونه جزئیات فنی است.

- انتخاب اسم Ryzenfall برای آسیب پذیری پردازنده های Ryzen شیطنت آمیز به نظر می رسد.

- بخشیهایی از وب سایت CTS Labs محتوای غیر اختصاصی و کپی شده از اسناد PDF عمومی است.

- وب سایت CTS Labs فاقد گواهی SSL است که برای یک کمپانی امنیتی به شدت غیر معمول است.

- هیچ گونه آدرس رسمی از CTS Labs در دست نیست.

در پایان از شما میپرسیم چه فکر میکنید، آیا این یک جنگ تبلیغاتی به تمام عیار علیه AMD است؟ فراموش نکنید نظر خود را به اشتراک بگذارید.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت