اگر خبرها را دنبال کرده باشید، احتمالاً می دانید پردازندههای اینتل از یک آسیب پذیری امنیتی جدی رنج میبرند که رفع آن به افت چشمگیر کارایی میانجامد. علی رغم اینکه پردازندههای AMD در برابر این باگ ایمن هستند، وصله امنیتی ارائه شده باعث کُند شدن پردازندههای این کمپانی نیز میشود.

آسیب پذیری مورد بحث امکان دسترسی غیر مجاز به محتوای حافظه را بین دو ماشین مجازی اجرا شده بر روی یک ماشین فیزیکی به مهاجم میبخشد و این برای سرویسهای اینترنتی مُهلک است. این آسیب پذیری از دستورالعملهای مجازی سازی اینتل در سطح سخت افزار ناشی میشود و نرم افزاری نیست. بنابراین وصلههای امنیتی ارائه شده همگی در سطح هسته سیستم عامل عمل میکنند و امکان رفع مشکل در سطح سخت افزار وجود ندارد. وصله مورد بحث در اصل یک قابلیت جدید است که از سوء استفاده از آسیب پذیری پردازندههای اینتل پیش گیری میکند اما در عوض تأثیر بسیار بدی بر کارایی میگذارد. در طرف مقابل پردازندههای AMD در برابر این آسیب پذیری ایمن هستند اما مشکل آنجاست وصله مورد بحث بر روی کامپیوترهای AMD نیز فعال میشود که باعث افت کارایی غیر ضروری میشود.

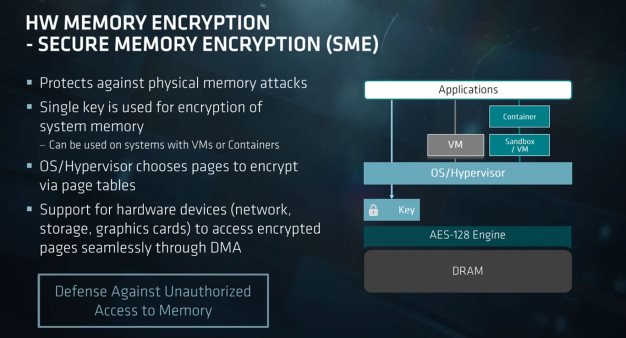

فناوری AMD Secure Memory Encryption که موفق عمل کرده

بررسی کُد منبع هسته لینوکس نشان داده وصله مورد بحث بدون توجه به سازنده، برای تمامی پردازندههای مبتنی بر معماری x86 فعال میشود که هر دو اینتل و AMD را شامل میشود و به ایمن بودن پردازندههای AMD توجه ای نشده است. AMD نه تنها اعلام کرده است پردازندههای این کمپانی در برابر این آسیب پذیری مصون هستند، بلکه در تلاش است توسعه دهندگان لینوکس این قابلیت امنیتی جدید را به پردازنده اینتل محدود کنند تا پردازندههایی که ایمن هستند دچار افت کارایی نشوند.

به نظر میرسد AMD قربانی نقص طراحی پردازندههای اینتل شده و بدون آنکه هیچ ضرورتی داشته باشد، پردازندههای این کمپانی نیز دچار افت کارایی میشوند. اگر پردازندههای AMD مشمول این وصله نشوند، از نظر اقتصادی ارزش پردازندههای اینتل پایین میآید، چراکه 20 یا 30 درصد کاهش کارایی چیزی نیست که بتوان آن را نادیده گرفت. حالا تنها باید منتظر ماند و دید آیا AMD موفق میشود توسعه دهندگان لینوکس را بر سر عقل بیاورد یا نه.

نظر خود را اضافه کنید.

برای ارسال نظر وارد شوید

ارسال نظر بدون عضویت در سایت